Dernière mise à jour:

Dernière mise à jour:

25% des utilisateur·rice·s ont trouvé cela utile

25% des utilisateur·rice·s ont trouvé cela utile

Firefox manipule les données de façon transparente. Sachez en plus sur ce que cela implique pour vous. Lisez la Politique de confidentialité de Firefox.

Firefox manipule les données de façon transparente. Sachez en plus sur ce que cela implique pour vous. Lisez la Politique de confidentialité de Firefox.

Table des matières

Qu’est-ce qu’Oblivious HTTP ?

OHTTP est une technologie conçue pour rendre plus confidentielles les requêtes sur Internet en séparant l’auteur d’une requête de son contenu. OHTTP contribue à garantir une meilleure protection de votre identité et vos habitudes de navigation personnelles lorsque vous accédez à certains services en ligne.

Quand vous vous rendez sur un site web ou quand Firefox se connecte à un serveur, votre requête – chargement d’une page web ou soumission d’informations – contient des détails comme votre adresse IP.

L’adresse IP peut révéler votre localisation approximative et servir à pister vos activités en croisant de nombreuses requêtes. Au fil du temps, ces informations peuvent être combinées pour créer un profil de vos habitudes de navigation.

OHTTP contribue à réduire ce genre de pistage en assurant qu’aucun serveur seul ne voit qui vous êtes et ce que vous demandez.

Fonctionnement d’OHTTP

OHTTP accroît la confidentialité en chiffrant votre requête et en l’envoyant à travers un serveur relais qui supprime les informations identifiantes avant de les transférer. Les sites web sont ainsi empêchés de relier votre identité et vos activités. Voici comment cela fonctionne :

- Chiffrement : votre navigateur chiffre la requête en utilisant la clé publique du serveur de destination. Ainsi, il est garanti que seule la destination peut lire la requête.

- Serveur relais : au lieu de se diriger directement vers le site web, votre requête traverse d’abord dans un serveur relais. Celui-ci enlève votre adresse IP et d’autres métadonnées de la requête avant de la transmettre. Comme elle est chiffrée, le relais ne peut lire son contenu.

- Serveur de destination : la destination déchiffre la requête mais ne voit jamais votre adresse IP. Il traite la requête et envoie une réponse chiffrée à travers le relais.

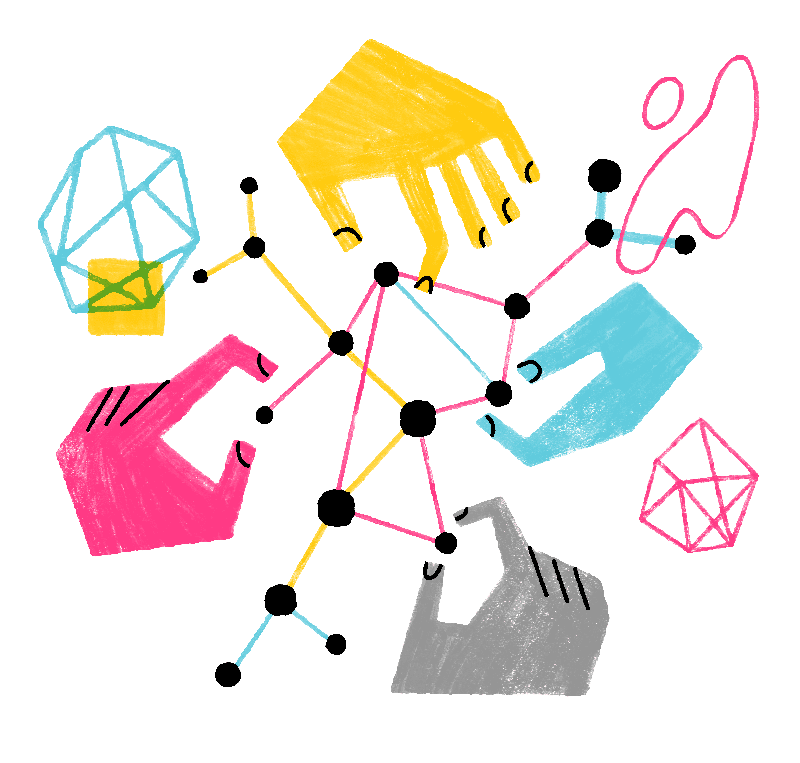

Le diagramme suivant décompose le trajet de la requête et de la réponse, chiffrées toutes deux, dans OHTTP, en affichant comment les données se déplacent entre le client, le relais et le serveur de destination.

Ainsi se crée une séparation des rôles, où le serveur relais et celui de destination travaille de concert sans partager les mêmes informations. Le serveur relais transmet votre requête sans en connaître son contenu, quand le serveur de destination traite cette requête en ignorant qui l’a envoyée.

Ainsi se crée une séparation des rôles, où le serveur relais et celui de destination travaille de concert sans partager les mêmes informations. Le serveur relais transmet votre requête sans en connaître son contenu, quand le serveur de destination traite cette requête en ignorant qui l’a envoyée.

À aucun moment un seul serveur n’a accès à la fois à votre identité et à votre requête. Par conception, les services qui emploient OHTTP ajoutent un niveau supplémentaire de confidentialité – même pour les serveurs qui manipulent vos données.

Utilisation d’OHTTP par Mozilla à votre bénéfice

Oblivious HTTP peut se révéler particulièrement utile pour des services qui nécessitent de la confidentialité, comme la collecte de statistiques d’utilisation anonymisées ou la protection de requêtes sensibles.

Par exemple, lors d’achats en ligne, Firefox peut utiliser notre vérificateur d’avis pour aider à déterminer si les appréciations sur un produit sont authentiques. OHTTP assure que Firefox peut analyser ces informations sans révéler ce que vous souhaitez acheter.

Le service ne voit que le produit à vérifier et non qui demande cela.

L’Oblivious DNS over HTTPS (oDoH) est un autre exemple. Firefox utilise déjà DNS via HTTPS (DoH) pour chiffrer les requêtes DNS plutôt que se reposer sur les serveurs DNS de votre fournisseur d’accès à Internet (FAI).

Grâce à oDoH, un relais OHTTP augmente encore la confidentialité :

- Le relais sait qui est à l’origine de la requête, mais ne connaît pas le site à atteindre.

- Le serveur DoH connaît le site web à atteindre mais non qui le demande.

Cette séparation assure qu’aucun serveur seul ne peut pister votre identité et vos activités de navigation.

Ce que cela signifie

Comme vous utilisez Firefox, vous n’avez rien besoin de faire pour bénéficier d’OHTTP. Ce service fonctionne en arrière-plan lorsqu’il est activé, ajoutant un niveau supplémentaire de confidentialité à certains services. OHTTP n’est pas un paramètre que vous pouvez ou non activer. Au lieu de cela, il est automatiquement utilisé quand un service est configuré pour le prendre en charge.

Mozilla s’engage pour un Internet ouvert, sûr et respectueux de la vie privée, comme cela est souligné dans le Manifeste Mozilla. Des technologies comme Oblivious HTTP (OHTTP) aident à réduire le pistage et offrent aux utilisatrices et utilisateurs plus de contrôle sur leurs données. Pour des précisions sur la façon dont les données sont manipulées, consultez la Politique de confidentialité de Mozilla.

Ressource associée

- RFC 9458 : Oblivious HTTP (document en anglais)